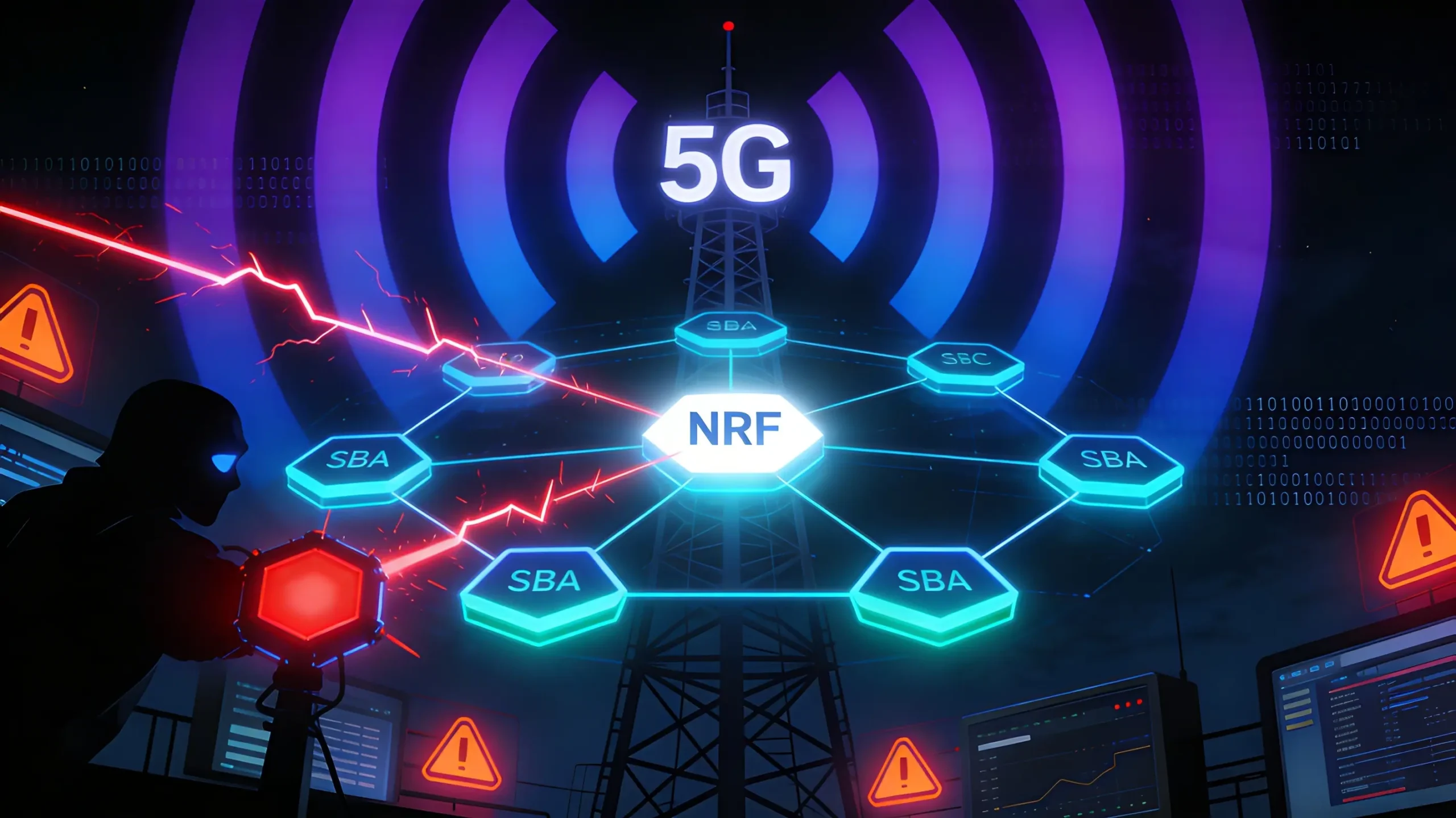

5G Core Network: эксплуатация SBA (Service Based Architecture)

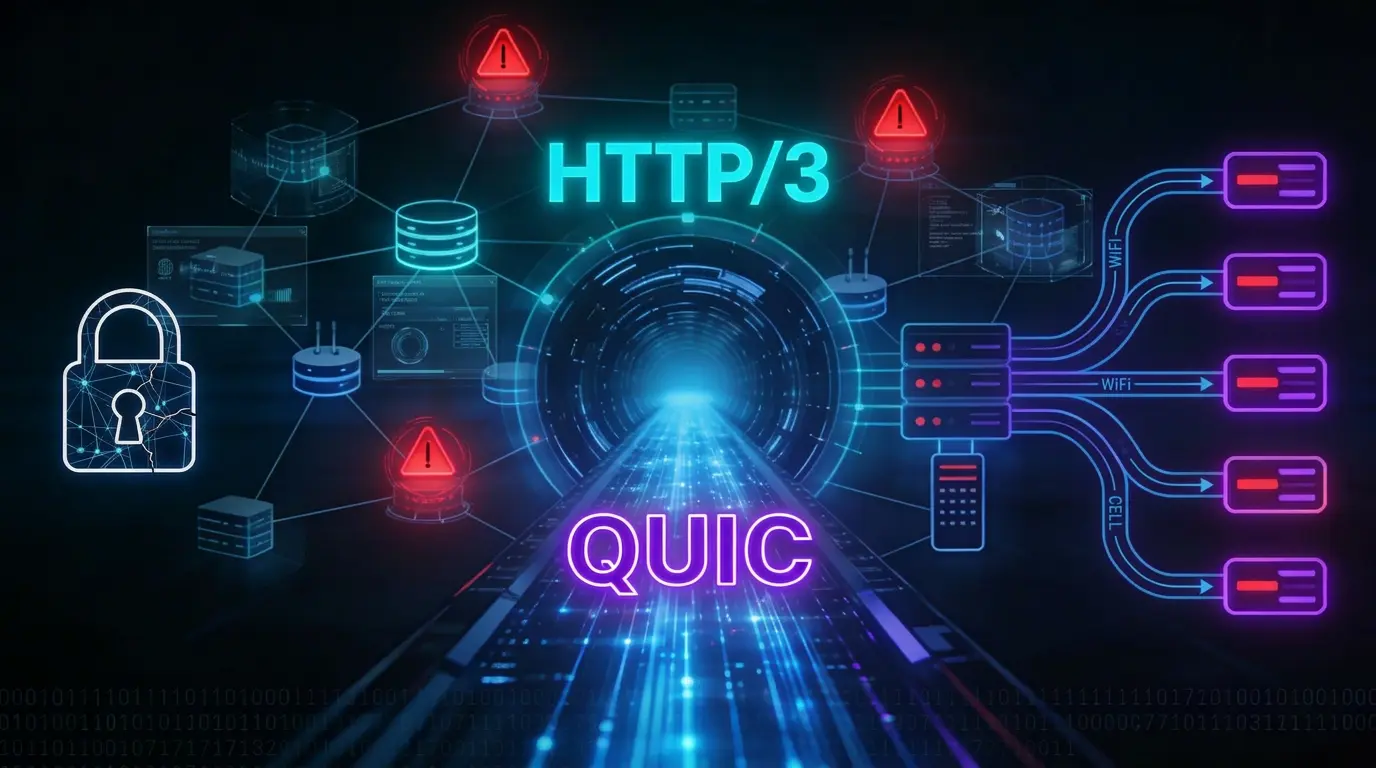

5G – это не просто «быстрый интернет». Это полный архитектурный переворот, где каждый элемент сети стал микросервисом, общающимся через REST API и HTTP/2. И именно это превращает SBA в золотую жилу…